概要

AWS の責任共有モデルとは、クラウド環境のセキュリティと運用における責任を「AWS」と「利用者」に明確に分担する考え方です。

「クラウドを使えばセキュリティはすべて AWS が保証してくれる」と思いがちですが、実際には責任の境界線が存在します。

この境界を理解していないと、設定ミスや管理不足によるセキュリティインシデントにつながります。

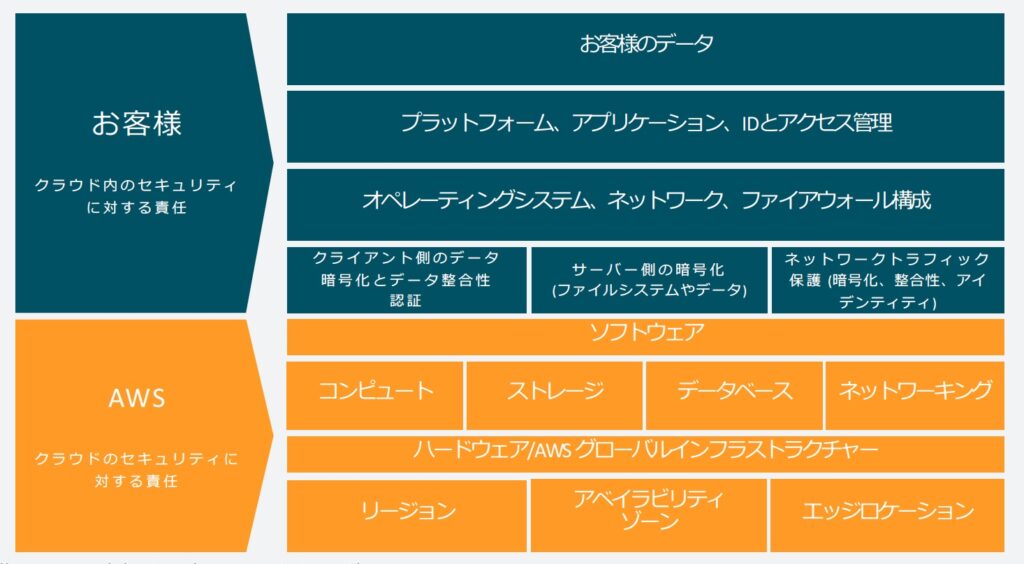

AWS はこのモデルを次のように表現しています。

- AWS の責任:「クラウド自体のセキュリティ」

- 利用者の責任:「クラウドにおけるセキュリティ」

この記事のメリット

- AWS と利用者それぞれの責任範囲を整理できる

- EC2・RDS・Lambda・S3 など、サービスによって責任の境界がどう変わるかを理解できる

- どのサービスを使っても「常に利用者の責任」となる項目を把握できる

技術解説

AWS の責任

AWS が責任を持つのは、クラウドサービスを動かすための物理的・論理的な基盤です。

- 物理的なデータセンターのセキュリティ(建物・電源・冷却設備・物理的なアクセス制御)

- ハードウェア(サーバー・ネットワーク機器・ストレージ)の調達・保守・廃棄

- サービスを運用するためのホスト OS・仮想化レイヤー(ハイパーバイザー)の管理

- AWS グローバルインフラストラクチャ(リージョン・アベイラビリティーゾーン・エッジロケーション)の運用

利用者の責任

利用者が責任を持つのは、AWS 上で動かすシステムやデータです。

- IAM ユーザー・グループ・ロールの設定と権限管理

- パスワードポリシー・MFA の設定

- セキュリティグループやネットワーク ACL の設定

- データの暗号化設定(保管時・転送時)

- 顧客データの管理と分類

共有される統制

一部は、AWS と利用者の両方が責任を負います。

どちらか一方だけが対応すれば済むものではなく、双方が自分たちの領域で実施する必要があります。

| 統制の種類 | AWS の対応 | 利用者の対応 |

|---|---|---|

| 意識向上とトレーニング | AWS 従業員のトレーニングを実施 | 自社従業員のトレーニングを実施 |

| パッチ管理 | インフラのパッチ適用 | ゲスト OS・アプリのパッチ適用 |

| 設定管理 | インフラデバイスの設定 | ゲスト OS・アプリの設定 |

画像添付

実践

サービス別の責任範囲

責任共有モデルの重要なポイントは、使用するサービスによって責任の境界線が移動することです。

マネージドサービスを使うほど AWS が担う範囲が広がり、利用者の運用負荷が下がります。

いくつかのサービスを例に責任の所在を記載していきます。

EC2(IaaS)

EC2 は仮想マシンを提供するサービスで、利用者が OS レベルから管理します。

| 責任項目 | 担当 |

|---|---|

| 物理サーバー・ハイパーバイザーの管理 | AWS |

| ゲスト OS のインストール・パッチ適用 | 利用者 |

| ミドルウェア・アプリケーションの管理 | 利用者 |

| セキュリティグループの設定 | 利用者 |

| データの暗号化設定 | 利用者 |

RDS(マネージド型データベース)

RDS は AWS がデータベースエンジンまで管理するマネージドサービスです。

EC2 と比べて、OS やデータベースエンジンのパッチ適用を AWS が担います。

| 責任項目 | 担当 |

|---|---|

| 物理サーバー・ハイパーバイザーの管理 | AWS |

| OS のパッチ適用 | AWS |

| データベースエンジンのパッチ適用 | AWS |

| データベース設定(パラメータグループ等) | 利用者 |

| データの暗号化設定 | 利用者 |

| IAM によるアクセス制御 | 利用者 |

Lambda(サーバーレス)

Lambda はコード実行環境をすべて AWS が管理します。

インフラに関する責任のほとんどが AWS 側に移ります。

| 責任項目 | 担当 |

|---|---|

| 実行環境(OS・ランタイム)の管理・パッチ | AWS |

| スケーリングと可用性の確保 | AWS |

| 関数コード(ロジック)の正確性・セキュリティ | 利用者 |

| IAM ロールと実行権限の設定 | 利用者 |

| 環境変数・シークレットの管理 | 利用者 |

S3・DynamoDB

S3・DynamoDB のようなサービスでは、AWS がインフラ・OS・プラットフォームをすべて運用します。

利用者はエンドポイントを通じてデータを操作するだけです。

| 責任項目 | 担当 |

|---|---|

| ストレージインフラの物理的な耐久性・可用性 | AWS |

| OS・プラットフォームの管理 | AWS |

| バケットポリシー・テーブルのアクセス制御 | 利用者 |

| 保存データの暗号化設定 | 利用者 |

| データの分類と管理 | 利用者 |

サービス横断まとめ

| 責任項目 | EC2 | RDS | Lambda | S3 / DynamoDB |

|---|---|---|---|---|

| 物理インフラ | AWS | AWS | AWS | AWS |

| ホスト OS・ハイパーバイザー | AWS | AWS | AWS | AWS |

| ゲスト OS のパッチ | 利用者 | AWS | AWS | — |

| DB エンジンのパッチ | 利用者 | AWS | — | — |

| ランタイム管理 | 利用者 | — | AWS | — |

| アプリ・コード | 利用者 | — | 利用者 | — |

| IAM・アクセス制御 | 利用者 | 利用者 | 利用者 | 利用者 |

| データの暗号化設定 | 利用者 | 利用者 | 利用者 | 利用者 |

IAM の管理とデータの暗号化設定は、どのサービスを使っていても常に利用者の責任です。

まとめ

- AWS は「クラウド自体のセキュリティ」として物理インフラ・ハードウェア・仮想化レイヤーを管理する

- 利用者は「クラウドにおけるセキュリティ」として IAM・データ・ネットワーク設定などを管理する

- IAM の管理とデータの暗号化設定は、どのサービスでも常に利用者の責任

- マネージドサービス(RDS・Lambda など)を使うほど、OS やミドルウェアの管理責任が AWS 側に移る

- 意識向上・トレーニング・パッチ管理は「共有される統制」として双方が各自の領域で責任を持つ